26/06/2025

27

Trong thời đại mà dữ liệu là tài sản cốt lõi, các hệ thống CNTT không chỉ cần vận hành ổn định mà còn phải an toàn và tuân thủ đúng tiêu chuẩn bảo mật. Một cấu hình sai lệch dù nhỏ cũng có thể trở thành “cửa hậu” cho kẻ tấn công xâm nhập. Không chỉ các doanh nghiệp lớn mà cả tổ chức vừa và nhỏ cũng đang đối mặt với rủi ro từ các cấu hình yếu kém hoặc không được kiểm soát đúng cách.

Chính vì vậy, việc triển khai các hoạt động đánh giá kiểm toán cấu hình bảo mật và tuân thủ theo CIS Benchmark trở nên cần thiết và quan trọng hơn bao giờ hết đối với các doanh nghiệp hiện đại. Việc thực hiện audit định kỳ không chỉ giúp phát hiện sớm các lỗ hổng cấu hình mà còn đảm bảo rằng hệ thống luôn duy trì được mức độ bảo mật tối ưu theo các tiêu chuẩn được công nhận rộng rãi.

Audit hay còn gọi là kiểm toán bảo mật – là quá trình kiểm tra, đánh giá toàn diện và có hệ thống các thiết lập cấu hình trong hệ thống công nghệ thông tin (CNTT) của doanh nghiệp như hệ điều hành (Windows, Linux, Centos), máy chủ vật lý hoặc ảo, máy trạm người dùng, ứng dụng nội bộ hoặc bên thứ ba, cơ sở dữ liệu, thiết bị mạng (router, switch, firewall), cũng như các dịch vụ điện toán đám mây (cloud services),… mà doanh nghiệp đang sử dụng. Mục tiêu cốt lõi của audit là phát hiện và chỉ ra những điểm yếu trong cấu hình hệ thống – bao gồm các cài đặt không an toàn, thiếu sót trong chính sách bảo mật, hoặc những sai lệch so với các tiêu chuẩn và best practices được công nhận trên toàn cầu, nổi bật nhất là CIS Benchmark do tổ chức Center for Internet Security ban hành.

Các cấu hình không chuẩn hóa hoặc lỏng lẻo thường là nguyên nhân chính dẫn đến các lỗ hổng bảo mật nghiêm trọng và đây chính là “cánh cửa mở” để hacker khai thác, làm tê liệt hệ thống, đánh cắp dữ liệu hoặc làm gián đoạn dịch vụ. Audit giúp doanh nghiệp chủ động nhận diện những nguy cơ đó trước khi chúng bị kẻ xấu lợi dụng.Không chỉ dừng lại ở việc phát hiện vấn đề, audit còn đóng vai trò như một công cụ tư vấn chiến lược – thông qua việc cung cấp các khuyến nghị kỹ thuật cụ thể và có thể hành động ngay nhằm cải thiện cấu hình, tối ưu hóa bảo mật, tăng khả năng phòng thủ, đồng thời giảm thiểu rủi ro một cách hiệu quả.

Không giống với kiểm thử xâm nhập (Pentest) tập trung vào việc tấn công thử, Audit hướng đến việc “làm sạch – siết chặt – tiêu chuẩn hóa” từ bên trong. Đây là lớp bảo vệ đầu tiên, đóng vai trò như “tường thành nội bộ” giúp doanh nghiệp đứng vững trước tấn công từ cả bên ngoài lẫn bên trong.

Những lý do khiến cho Audit không chỉ là một bước đi quan trọng mà đã trở thành yêu cầu bắt buộc đối với mọi doanh nghiệp hiện đại, đặc biệt trong bối cảnh các mối đe dọa an ninh mạng ngày càng tinh vi và thường xuyên:

CIS Benchmark là tập hợp các bộ tiêu chuẩn và hướng dẫn cấu hình bảo mật được phát triển và duy trì bởi Center for Internet Security (CIS) – một tổ chức phi lợi nhuận uy tín hàng đầu thế giới trong lĩnh vực an toàn thông tin mạng. Mục tiêu của CIS là giúp các tổ chức trên toàn cầu xây dựng, duy trì và cải thiện mức độ an toàn của hệ thống CNTT thông qua các cấu hình chuẩn hóa, dễ triển khai và dễ đánh giá.

Hiện tại, có tổng cộng hơn 140 CIS Benchmarks, trải dài trên 7 hạng mục công nghệ chủ chốt. Mỗi bộ benchmark bao gồm danh sách các đề xuất cấu hình chi tiết nhằm giảm thiểu rủi ro bảo mật và đảm bảo hệ thống vận hành an toàn.

Các bản hướng dẫn CIS Benchmark không chỉ là lý thuyết mà được xây dựng dựa trên sự hợp tác của các chuyên gia thông qua một quy trình đánh giá, tinh chỉnh và phê duyệt nghiêm ngặt. Mục tiêu là tạo ra một bộ hướng dẫn bảo mật vừa tuân thủ chuẩn quốc tế, vừa phù hợp với thực tiễn triển khai tại doanh nghiệp.

Mỗi CIS Benchmark được tổ chức thành tập hợp các đề xuất cấu hình (recommendations), phân chia thành 2 mức độ ưu tiên:

Ngoài ra, mỗi đề xuất đều được trình bày theo cấu trúc rõ ràng và khoa học, bao gồm:

CIS Benchmarks được phân thành các nhóm sau, mỗi nhóm bao gồm nhiều nền tảng hoặc công nghệ điển hình:

CIS Benchmark được tin dùng toàn cầu nhờ tính chuẩn hóa, thực tiễn và hiệu quả đã được chứng minh trong nhiều lĩnh vực. Đây là bộ tiêu chuẩn được công nhận rộng rãi và tích hợp trong nhiều khuôn khổ an toàn thông tin hàng đầu như ISO/IEC 27001, NIST, PCI DSS, HIPAA, GDPR,… Việc áp dụng CIS Benchmark giúp các tổ chức dễ dàng đối chiếu và đáp ứng yêu cầu tuân thủ quốc tế.

Ngoài ra, CIS Benchmark có cấu trúc rõ ràng, dễ dàng tích hợp với các công cụ kiểm tra và tự động hóa như OpenSCAP, Ansible, Goss hoặc các nền tảng giám sát và phân tích sự kiện bảo mật như Splunk, Wazuh. Các bản benchmark cũng liên tục được cập nhật dựa trên thông tin từ threat intelligence, thay đổi trong hệ điều hành, phản hồi cộng đồng và nhóm chuyên gia và khi các tiêu chuẩn lớn như NIST, PCI DSS, HIPAA, hoặc ISO/IEC 27001 có cập nhật.

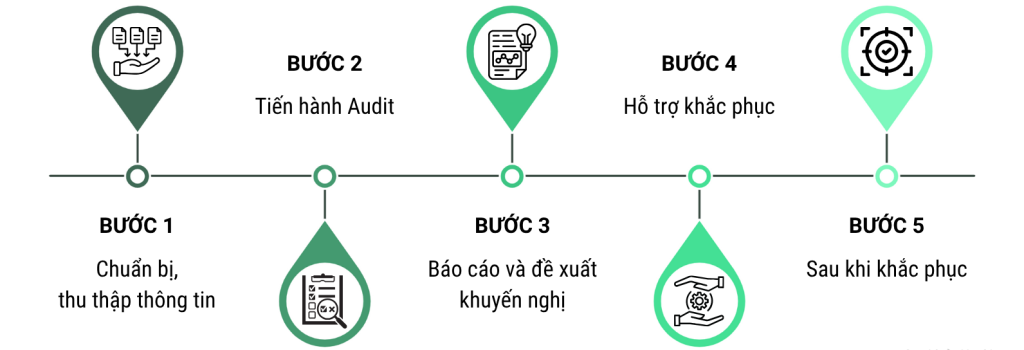

Dịch vụ Audit thường bao gồm các bước chính sau:

| STT | Quá trình | Mô tả | Ghi chú |

|---|---|---|---|

| 1 | Chuẩn bị và thu thập thông tin | Quá trình đánh giá kiểm toán bắt đầu bằng việc xác định mục tiêu và phạm vi công việc và chuẩn bị nội dung và công cụ đánh giá | – Định nghĩa rõ ràng những gì cần đánh giá – Xác định hệ thống, ứng dụng, dịch vụ, cơ sở dữ liệu hoặc thiết bị nào sẽ được đánh giá – Xác định môi trường, thời gian thực hiện các tiêu chí đánh giá – Chuẩn bị các tài liệu, checklist, chính sách, giới hạn, quyền hạn và lựa chọn công cụ đánh giá phù hợp |

| 2 | Tiến hành audit | Kiểm tra, rà soát và phân tích cấu hình bảo mật và đo lường mức độ tuân thủ bảo mật hiện tại của hệ thống | – Sử dụng công cụ tự động như OpenSCAP, Goss, Lynis, Wazuh, hoặc script thủ công theo nội dung benchmark. – Kiểm tra các mục các rule theo các tiêu chí – Ghi nhận trạng thái cấu hình hiện tại để so sánh với các tiêu chuẩn và chính sách – Rà soát tập trung vào việc đối chiếu cấu hình hiện tại để phát hiện các sai lệch hoặc các vấn đề tiềm ẩn – Phân tích các kết quả nhận được đưa ra kết luận về mức độ an toàn của cấu hình |

| 3 | Báo cáo và đề xuất khuyến nghị | Cung cấp báo cáo chi tiết về tình trạng bảo mật và tuân thủ hiện tại sau đó đưa ra những khuyến nghị cần thiết | – Tạo báo cáo chi tiết (file PDF) – Trình bày một cách rõ ràng chi tiết về trạng thái tuân thủ bảo mật hiện tại của hệ thống, mô tả, lý do, ảnh hướng, cách kiểm tra, khuyến nghị và các vấn đề cần phải chú ý – Dựa vào các phát hiện và phân tích đưa ra mức ưu tiên khuyến nghị theo mức độ ảnh hưởng |

| 4 | Hỗ trợ khắc phục | Hỗ trợ khách hàng tự thực hiện các bước khắc phục dựa trên báo cáo audit, đảm bảo đúng theo khuyến nghị CIS Benchmark | – Cung cấp tài liệu và hướng dẫn chi tiết cho từng cấu hình không tuân thủ – Trả lời các câu hỏi phát sinh trong quá trình khách hàng triển khai khắc phục – Giải thích rõ cơ chế hoạt động và lý do cấu hình cần thay đổi giúp khách hàng hiểu đúng trước khi thực hiện – Hướng dẫn từng bước nếu cần qua các kênh như email chat hoặc cuộc gọi video chỉ khi khách hàng gặp khó khăn trong quá trình triển khai – Không can thiệp trực tiếp hoặc chịu trách nhiệm thay đổi hệ thống trừ khi có thỏa thuận riêng về triển khai kỹ thuật |

| 5 | Sau khi khắc phục | Sau khi khắc phục tiến hành kiểm tra đảm bảo các thay đổi đã áp dụng đúng cách, phân tích các kết quả bị bỏ qua, lưu lại kết quả hiện tại sau khi đã khắc phục Cuối cùng là dọn dẹp tài liệu công cụ liên quan | – Tiến hành lại kiểm tra, rà soát và phân tích cấu hình bảo mật hệ thống, xác minh rằng các thay đổi đã được thực hiện trong bước khắc phục được triển khai chính xác theo chuẩn quốc tế – Trong quá trình khắc phục, có 1 số vấn đề không được xử lý ngay lập tức do hạn chế, nguồn lực hay do tác nhân nào đó, đưa ra được lý do – Lưu lại toàn bộ dữ liệu kết quả cấu hình bảo mật sau khi đã khắc phục – Sắp xếp, bảo mật bàn giao tài liệu về báo cáo đánh giá cấu hình bảo mật, dọn dẹp các tài liệu, công cụ liên quan đến quá trình kiểm toán mà không sử dụng nữa |

Tất cả các hệ thống thông tin – từ doanh nghiệp nhỏ đến tập đoàn lớn, từ ngân hàng đến cơ quan nhà nước – đều cần thực hiện đánh giá cấu hình bảo mật định kỳ, không chỉ để tuân thủ các quy định pháp luật mà còn nhằm giảm thiểu rủi ro an ninh mạng trong kỷ nguyên số.

Chẳng hạn, các doanh nghiệp đang chuẩn bị cho các chứng nhận quốc tế như ISO/IEC 27001 hay PCI DSS cần thực hiện audit cấu hình hệ thống như một bước không thể thiếu trong quá trình xây dựng và duy trì Hệ thống Quản lý An toàn Thông tin (ISMS). Việc kiểm tra và đảm bảo cấu hình đúng chuẩn giúp doanh nghiệp chứng minh được khả năng kiểm soát rủi ro kỹ thuật, bảo vệ dữ liệu khách hàng, và đáp ứng các yêu cầu khắt khe của tổ chức chứng nhận.

Tương tự, các ngân hàng, tổ chức tín dụng hay công ty tài chính buộc phải tuân thủ Thông tư 09/2020/TT-NHNN của Ngân hàng Nhà nước, trong đó yêu cầu rõ về việc kiểm soát rủi ro công nghệ thông tin và đảm bảo an toàn cho hệ thống thanh toán, dữ liệu khách hàng, cũng như các dịch vụ ngân hàng số. Để đáp ứng yêu cầu này, các tổ chức tài chính phải thực hiện các cuộc đánh giá cấu hình và kiểm tra tuân thủ định kỳ nhằm phát hiện sai lệch, lỗ hổng cấu hình hay rủi ro tiềm tàng từ hệ thống CNTT.

Trong khi đó, các doanh nghiệp đang chuyển đổi số mạnh mẽ và sử dụng hệ thống quản lý tập trung hoặc triển khai trên môi trường cloud (như AWS, Azure, Google Cloud) lại đối mặt với nhiều rủi ro mới xuất hiện từ việc cấu hình sai hoặc thiếu kiểm soát truy cập, mã hóa và giám sát. Nếu không thực hiện các biện pháp audit bảo mật định kỳ, các hệ thống này rất dễ trở thành mục tiêu tấn công, bị lộ thông tin nội bộ hoặc trở thành điểm yếu dẫn tới lây nhiễm toàn hệ thống. Đặc biệt trong môi trường cloud, một cấu hình sai nhỏ – ví dụ như mở public một bucket lưu trữ dữ liệu – cũng có thể khiến doanh nghiệp trả giá bằng uy tín và thiệt hại tài chính nghiêm trọng.

Cơ quan nhà nước, tổ chức thuộc khu vực công cũng không nằm ngoài mối đe dọa này. Theo Nghị định 85/2016/NĐ-CP về bảo đảm an toàn hệ thống thông tin theo cấp độ, việc kiểm tra, giám sát cấu hình hệ thống là yêu cầu bắt buộc nhằm bảo vệ dữ liệu quốc gia, thông tin công dân và đảm bảo tính liên tục của các dịch vụ công. Việc audit cấu hình giúp các cơ quan phát hiện lỗ hổng từ sớm, tránh rủi ro bị tấn công mạng, mất dữ liệu hoặc ngừng trệ hệ thống dịch vụ công thiết yếu.

Cuối cùng, mọi tổ chức đặc biệt là những đơn vị chưa từng thực hiện đánh giá bảo mật cấu hình trước đây nên coi đây là bước khởi đầu quan trọng để xây dựng một nền tảng an toàn thông tin vững chắc. Nhiều tổ chức hiện vẫn vận hành hệ thống CNTT dựa trên cấu hình mặc định, không kiểm soát phân quyền rõ ràng, thiếu mã hóa dữ liệu và không có biện pháp giám sát phù hợp. Điều này dẫn đến nguy cơ bị tấn công cao, khó kiểm soát rò rỉ dữ liệu và thường xuyên gặp sự cố hệ thống.

Thực hiện đánh giá cấu hình bảo mật định kỳ không chỉ giúp phát hiện và khắc phục các điểm yếu sớm, mà còn giúp tổ chức nâng cao mức độ tuân thủ, tăng cường khả năng phản ứng với sự cố và duy trì niềm tin với khách hàng, đối tác.

Tóm lại, audit không còn là một tùy chọn – mà đã trở thành một yêu cầu bắt buộc và thiết yếu đối với mọi hệ thống thông tin trong bối cảnh chuyển đổi số diễn ra mạnh mẽ. Dù bạn là doanh nghiệp thương mại, ngân hàng, tổ chức chính phủ, hay đơn vị giáo dục, việc đảm bảo hệ thống được cấu hình đúng chuẩn, vận hành an toàn và tuân thủ các quy định bảo mật là điều kiện tiên quyết để bảo vệ tài sản số và uy tín tổ chức.

Audit bảo mật không chỉ đơn thuần là một thao tác kỹ thuật, mà còn là lá chắn đầu tiên chống lại các cuộc tấn công mạng ngày càng tinh vi – từ xâm nhập trái phép, ransomware đến đánh cắp dữ liệu. Một hệ thống có cấu hình chuẩn, được kiểm tra định kỳ sẽ giảm thiểu rủi ro, tối ưu hiệu suất, và sẵn sàng vượt qua các kỳ kiểm toán hoặc đánh giá tuân thủ trong và ngoài nước.

Với sự gia tăng không ngừng của các yêu cầu pháp lý và tiêu chuẩn quốc tế, audit bảo mật chính là nền tảng vững chắc để doanh nghiệp phát triển bền vững trong kỷ nguyên số

Đinh Hải Phong

Cyber Security Specialist

Cùng nhau bảo vệ

Không gian mạng

cho doanh nghiệp của bạn